آیا ممکن است سیستم و یا ساختاری وجود داشته باشد که نتوان آن را هک کرد؟ به لحاظ تئوری پاسخ این سوال منفی است ولی محققین اسکاتلندی مدعی این هستند که سیستمی طراحی کردهاند که به معنای اصل کلمه غیر قابل هک است! در ادامه به بررسی ادعای این محققین و مشخصات سیستم طراحی شده میپردازیم.

از زمانی که انسانها توانستند با یکدیگر به جز روشهای کلامی و اشاره صحبت کنند هک کردن به وجود آمده است. در واقع اگر واقع بین باشیم هیچ سطحی از امنیت کامل وجود ندارد و همیشه این احتمال وجود دارد که مکالمات، ارتباطات و هر نوع انتقال پیامی در معرض خطر هک قرار بگیرد.

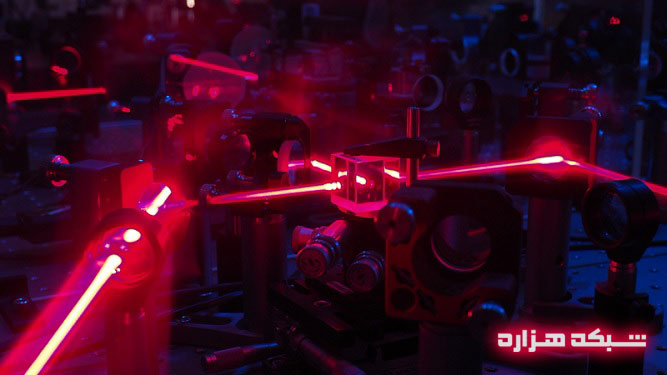

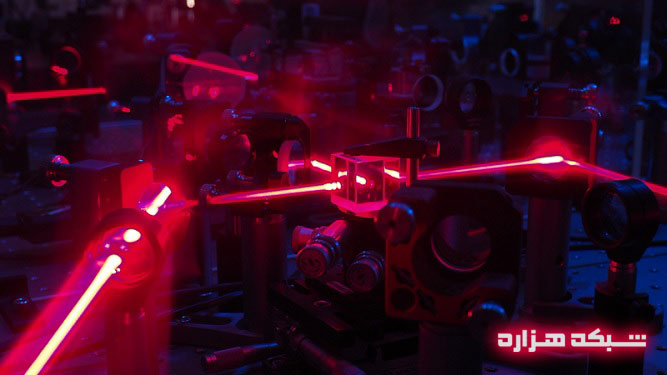

با این حال گروهی از محققان در اسکاتلند نخستین سیستم غیرقابل هک انتقال اطلاعات رمزگذاری شده را ابداع کرده اند. در این سیستم اطلاعات به شکل نور از یک تراشه مخصوص می گذرند.

از زمانی که بحث رایانههای کوانتومی و قدرت پردازشی بینظیر آنها مطرح شده یکی از هراسهایی که در این زمینه و کاربرد آنها وجود دارد بیم استفاده از توان پردازشی بالای آنها در هک و رمزگشایی ارتباطهای امن است. در واقع الگوریتمهای سعی و خطا میتوانند با استفاده از رایانش کوانتومی حتی امنترین روشهای ارتباطی را رمزگشایی کرده و به محتوای منتقله توسط آنها دست پیدا کنند.

اما گروهی از محققان در کشورهای مختلف دنیا از جمله محققان دانشگاه سناندروز تراشهای ساخته اند که کلیدهایی یکبار مصرف برای هر بار انتقال اطلاعات تولید میکند. نکته مهم این است که این تراشه غیر قابل دسترسی اینترنتی توسط دیگر افراد است و به همین دلیل ادعا میشود که عملاً غیر قابل هک است.

«آندریا دی فالکو» از دانشکده اخترفیزیک دانشگاه سن اندروز می گوید:

این فناوری مشابه صحبت کردن ۲فرد با استفاده از ۲ لیوان کاغذی است که با یک نخ بهم وصل شده اند. اگر هنگام صحبت کردن یکی از آنها لیوان را مچاله کند، این روند سبب می شود صدا خفه شود. اما هنگامیکه هر بار لیوان به شیوه متفاوتی مچاله شود بنابراین نمی توان آن را هک کرد. روش جدید غیرقابل نفوذ است.

در این روش اطلاعات دیجیتال به شکل امواج نوری ذخیره شده و سپس از یک تراشه سیلیکونی مخصوص میگذرند. این تراشه حاوی ساختارهایی منشوری و شکستی است که نور را خم کرده و میشکنند. به این ترتیب اطلاعات در هم آمیخته می شود و نمیتوان به تک تک بیتها دسترسی پیدا کرد. در اصل فرایندهای خم شدن و شکستن هر بار با توجه به اطلاعات ارسالی، یه شیوه ای متفاوت اتخاذ میشود و به همین دلیل حدس زدن این الگو عملاً ممکن نیست.

نتایج این پژوهش در نشریه Nature Communications منتشر شده و مسلماً در صورت تایید صحت آن، ارزش زیادی برای تهیه کنندگان سرویس های مخابراتی، سازمان های دولتی و بانک های جهانی خواهد داشت. در حال حاضر این سازمان ها و دولت های مختلف با مشکل دسترسی به اطلاعات رمزگذاری شده، دست و پنجه نرم می کنند.

از زمانی که انسانها توانستند با یکدیگر به جز روشهای کلامی و اشاره صحبت کنند هک کردن به وجود آمده است. در واقع اگر واقع بین باشیم هیچ سطحی از امنیت کامل وجود ندارد و همیشه این احتمال وجود دارد که مکالمات، ارتباطات و هر نوع انتقال پیامی در معرض خطر هک قرار بگیرد.

با این حال گروهی از محققان در اسکاتلند نخستین سیستم غیرقابل هک انتقال اطلاعات رمزگذاری شده را ابداع کرده اند. در این سیستم اطلاعات به شکل نور از یک تراشه مخصوص می گذرند.

از زمانی که بحث رایانههای کوانتومی و قدرت پردازشی بینظیر آنها مطرح شده یکی از هراسهایی که در این زمینه و کاربرد آنها وجود دارد بیم استفاده از توان پردازشی بالای آنها در هک و رمزگشایی ارتباطهای امن است. در واقع الگوریتمهای سعی و خطا میتوانند با استفاده از رایانش کوانتومی حتی امنترین روشهای ارتباطی را رمزگشایی کرده و به محتوای منتقله توسط آنها دست پیدا کنند.

اما گروهی از محققان در کشورهای مختلف دنیا از جمله محققان دانشگاه سناندروز تراشهای ساخته اند که کلیدهایی یکبار مصرف برای هر بار انتقال اطلاعات تولید میکند. نکته مهم این است که این تراشه غیر قابل دسترسی اینترنتی توسط دیگر افراد است و به همین دلیل ادعا میشود که عملاً غیر قابل هک است.

«آندریا دی فالکو» از دانشکده اخترفیزیک دانشگاه سن اندروز می گوید:

این فناوری مشابه صحبت کردن ۲فرد با استفاده از ۲ لیوان کاغذی است که با یک نخ بهم وصل شده اند. اگر هنگام صحبت کردن یکی از آنها لیوان را مچاله کند، این روند سبب می شود صدا خفه شود. اما هنگامیکه هر بار لیوان به شیوه متفاوتی مچاله شود بنابراین نمی توان آن را هک کرد. روش جدید غیرقابل نفوذ است.

در این روش اطلاعات دیجیتال به شکل امواج نوری ذخیره شده و سپس از یک تراشه سیلیکونی مخصوص میگذرند. این تراشه حاوی ساختارهایی منشوری و شکستی است که نور را خم کرده و میشکنند. به این ترتیب اطلاعات در هم آمیخته می شود و نمیتوان به تک تک بیتها دسترسی پیدا کرد. در اصل فرایندهای خم شدن و شکستن هر بار با توجه به اطلاعات ارسالی، یه شیوه ای متفاوت اتخاذ میشود و به همین دلیل حدس زدن این الگو عملاً ممکن نیست.

نتایج این پژوهش در نشریه Nature Communications منتشر شده و مسلماً در صورت تایید صحت آن، ارزش زیادی برای تهیه کنندگان سرویس های مخابراتی، سازمان های دولتی و بانک های جهانی خواهد داشت. در حال حاضر این سازمان ها و دولت های مختلف با مشکل دسترسی به اطلاعات رمزگذاری شده، دست و پنجه نرم می کنند.