.jpg)

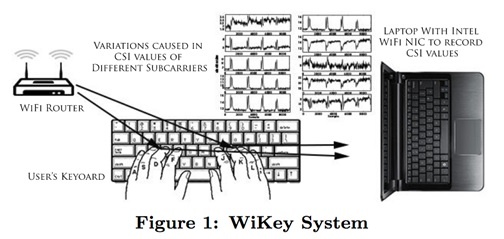

تیمی متشکل از دانشمندان علوم کامپیوتر دانشگاه ایالتی میشیگان و دانشگاه نانجینگ پکن در مقالهای به تشریح سامانهای پرداختند که آنرا WiKey نامگذاری کردهاند. سامانهای که با اکثر دستگاههای وایفای (از قبیل روترها) مجهز به قابلیت چند ورودی/چند خروجی (multiple-input and multiple-output) سازگاری دارد. هر کانال مایمو بین هر یک از آنتنهای ارسال-دریافت (TX-RX) متعلق به یک جفت گیرنده و فرستنده قرار گرفته و چندین زیرحامل (sub-carriers) را در معرض تهدید قرار میدهد.

این دستگاههای وایفای به طور پیوسته وضعیت کانال وایفای را برای انتقال موثر و بهبود نرخ سازگاری برای هر یک از MiMostreamها تحت نظارت قرار میدهند. اکثر روترها این توانایی را دارند تا وضعیت یک کانال وایفای را تحت نظر گرفته و اطلاعات حالت کانال (CSI) سرنام channel state information را برداشت کنند. این مقادیر CSI، به نوبه خود، توصیف کننده اطلاعاتی هستند که ما آنها را پاسخ کانال فرکانس (CFR) یا نوسانات موجود در سیگنال به نمایش گذاشته شده میان هر یک از آنتنهای زیرحامل مینامیم. نوساناتی که به شدت پیرامون یک کانال وایفای قرار دارند. همانگونه که ممکن است حدس زده باشید، CFR حتا این قابلیت را دارد تا حرکت دست و انگشتان را که به واسطه تایپ کلیدها طول موجی را به وجود میآورد، شناسایی کند.

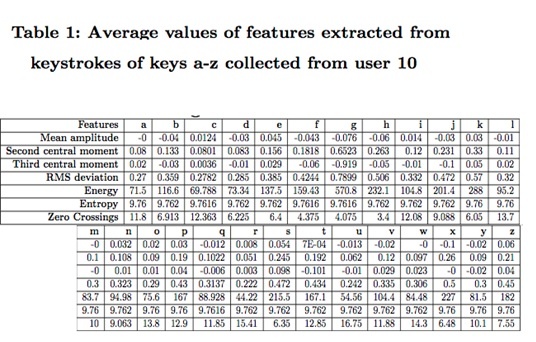

در این آزمایش، پژوهشگران یک روتر وایفای TP-Link TL-WR1043ND و یک لپتاپ لنوو مدل X200 را مورد استفاده قرار دادند. زمانی که کاربر در حال تایپ یک موضوع بود، پژوهشگران از آنتنهای روتر برای جمعآوری تمامی مقادیر مربوط به اطلاعات حالت کانال استفاده کردند. بعد از جمعآوری دادهها با استفاده از چند فیلتر مختلف پارازیتهایی که از منابع مختلف دریافت شده بود را حذف کردند و کلیدها را به صورت ایزوله شده، استخراج کردند. با استفاده از یک الگوریتم ویژه محققان توانستند هر ضربهای که به کلیدها وارد میشوند را دریافت کنند. اطلاعات به دست آمده، نشان داد که آنها موفق شدهاند، یک ابزار واقعی که قادر است کلیدهای تایپ شده را استخراج کند، طراحی کنند.

به طور کلی میزان موفقیت WiKey در شناسایی درست کلیدها زمانی که کلیدها به صورت تکی فشرده میشوند، ۹۶٫۴ درصد بود است. البته این نرخ موفقیت، زمانی که کلیدها به طور مداوم و برای تایپ یک جمله مورد استفاده قرار میگیرند، به نرخ ۹۳٫۵ درصد میرسد.

مجرمان سایبری و پژوهشگران امنیتی در سالهای اخیر به امنیت صفحهکلیدها توجه ویژهای از خود نشان دادهاند. با تلاشهای مداوم و گاهی اوقات تعامل با یکدیگر، آنها نشان دادهاند که بدافزارها نه فقط این توانایی را دارند تا کلیدهای تایپ شده را با استفاده از سیگنالهای FM از یک کامپیوتر ایزوله شده برداشت کنند، بلکه ثابت کردهاند که میتوان هویت یک کاربر را شناسایی کرده و بر اساس آن چیزی که تایپ میکند به ردیابی او پرداخت.

لازم به گفتن نیست که این سامانه با محدودیتهایی همراه است. برای این آزمایش، پژوهشگران مجبور شدند تعدادی از متغیرها را به طور ویژه تنظیم کنند. آمادهسازی محیطی با حداقل پارازیتها، دستگاهی که در فاصله دو متری میان روتر و صفحهکلید قرار دارد، ارائه آموزش لازم به افراد به طوری که در طول روز سر یا دیگر اعضا بدن خود را حرکت ندهند، از جمله این فاکتورها به شمار میروند. پژوهشگران امیدوار هستند در آینده مشکل عدم کارایی سیگنالها که به واسطه پارازیتهای محیطی ضعیف هستند را با اتکا بر فناوریهای استخراج ژستهای حرکتی بهبود بخشند.