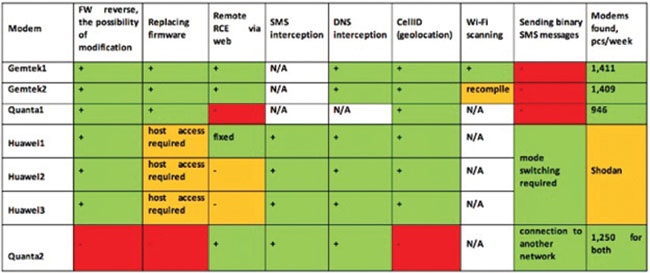

این تجزیه و تحلیل توسط شرکت Positive Technologies انجام شده است. شرکتی که در ارتباط با ارزیابی آسیبپذیریها و ارائه راهحلهایی در زمینه برون رفت از تهدیدات، فعالیت میکند. جدیدترین گزارشهای منتشر شده از سوی این شرکت امنیتی نشان میدهد، آسیبپذیریهای موجود در دانگلهای ۳G و ۴G راه را برای پیادهسازی حملاتی همچون اجرای از راه دور کدها REC، XSS و Cross-Site Request Forgery (CSRF) هموار میسازد. کارشناسان امنیتی، طیف گستردهای از حملات همچون شبیهسازی سیمکارت، رهگیری دادهها، شناسایی دستگاهها، تزریق کد، آلودهسازی کامپیوتر شخصی، دسترسی به حساب کاربری اپراتور سایتها و حملات ATP را روی این دستگاهها مورد آزمایش قرار دادهاند. در این آزمایشها، دستگاههایی که توسط تولید کنندگان مختلف مانند هوآوی (دو مودم متفاوت و یک روتر)، Gemtek (یک مودم و یک روتر)، Quanta (دو مودم) و ZTE (یک مودم) عرضه شدهاند و به جدیدترین سختافزار ارائه شده از سوی این سازندگان مجهز بودند، مورد آزمایش قرار گرفتند. آزمایشهای به عمل آمده روی این دستگاهها نتایج وحشتناکی به همراه داشته است؛ هر چند همه مودمها به آسیبپذیریهای مرتبط با پیکربندی کارخانه آلوده نبودند؛ اما تعدادی از آنها بعد از سفارشیسازی سختافزارشان به این آسیبپذیریها آلوده شده بودند. آمارها نشان میدهند مودم Gemtek1 در مجموع به ۱۴۱۱ آسیبپذیری، مودمهای Quanta2 و ZTE به ۱۲۵۰ آسیبپذیری، Gmtek2 به ۱۴۰۹ آسیبپذیری و Quanta1 به ۹۴۶ آسیبپذیری آلوده بودهاند.

آسیبپذیریهای شناسایی شده

تمامی مودمهایی که در این آزمایش مورد بررسی قرار گرفتند، به آسیبپذیریهای بحرانی آلوده بودند. این آسیبپذیریها بحرانی به آسانی کاربران را در معرض تهدیدات جدی قرار میدهند. تقریبا تمامی آسیبپذیریهای شناسایی از راه دور قابل بهرهبرداری هستند. شرح آسیبپذیریهای شناسایی شده به ترتیب رتبهبندی به شرح زیر است:

REC

پنج دستگاه به آسیبپذیری اجرای از راه دور کدها Remote Code Execution آلوده هستند. بیش از شصت درصد مودمها به این آسیبپذیری آلوده هستند. در این میان میتوانید یک بهروزرسانی سالم را بدون دریافت هیچگونه آسیبپذیری تنها روی مودمهای هوآوی داشته باشید. آسیبپذیریهای شناسایی شده همچنان به عنوان آسیبپذیریهای روز صفر روی مودمها وجود دارد.

Integrity Attacks

شش دستگاه به آسیبپذیری حملات جامعیت آلوده هستند. تنها سه مودم از میانافزار خود در برابر تغییرات و ویرایش آن محافظت به عمل میآورند. دو مورد از آنها از الگوریتمهای بررسی یکسانی (SHA1 رمزنگاری نامتقارن همراه با امضای دیجیتال RSA) استفاده میکنند. یک سوم آنها همچنان از رمزنگاری RC4 برای رمزنگاری میانافزار خود استفاده میکنند.

CSRF

پنج دستگاه به آسیبپذیری CSRF (سرنام Cross-Site Request Forgery) آلوده هستند. حملات CSRF برای اهداف مختلفی مورد استفاده قرار میگیرند؛ اما در وهله اول برای بارگذاری یک میانافزار ویرایش شده و تزریق کدهای از راه دور مورد استفاده قرار میگیرند. با استفاده از یک نشانه منحصر به فرد برای هر درخواست میتوان به شیوه کاملا مؤثری از مودمها در برابر این مدل حملات محافظت به عمل آورد.

XSS

محدوده این مدل از حملات بسیار گسترده است. در بیشتر موارد این مدل از حملات برای رهگیری پیامهای کوتاه مورد استفاده قرار میگیرد؛ با اینحال، تمرکز اصلی محققان در این آزمایش بر ویرایش میانافزار آپلود شده با دور زدن مکانیزمهای امنیتی AntiCSRF و Same-Origin Policy بود. در مجموع ۴ دستگاه به آسیبپذیری XSS (سرنام Cross-Site Scripting) آلوده هستند. شکل زیر حملات مختلفی را که توسط کارشناسان امنیتی روی این مودمها انجام شده است، نشان میدهد. همانگونه که در تصویر مشاهده میکنید، اکثر مودمها به غیر از یک مورد در برابر حمله پویش وایفای ایمن بودهاند.

در نهایت همانگونه که در تصویر مشاهده میکنید، همه دستگاهها و کامپیوترهای شخصی، در زمینههای مختلف آزمایشهای مرتبط با آلوده بودن را پشت سر قرار دادهاند؛ اگر کاربری از هر یک از دستگاههای آلوده استفاده کند، هکرها به راحتی توانایی شناسایی محل، مبدأ و مقصد ارسال پیامهای کوتاه و درخواستهای USSD، خواندن ترافیک HTTP و HTTPS ( با جایگزین کردن گواهی SSL)، حمله روی سیمکارت از طریق پیامهای دودویی کوتاه و رهگیری ترافیک ۲G را خواهند داش